VPN (Virtual Private Network; віртуальна приватна мережа) - узагальнена назва технологій, що дозволяють забезпечити одне або кілька мережевих з'єднань (тунелів) поверх іншої мережі (наприклад Інтернет).

Існує багато причин для використання віртуальних приватних мереж. Найбільш типові з них - безпека і конфіденційність даних. З використанням засобів захисту даних у віртуальних приватних мережах гарантується конфіденційність вихідних даних користувача.

Відомо, що мережі, що використовують протокол IP (Internet Protocol), мають "слабке місце", обумовлене самою структурою протоколу. Він не має засобів захисту даних, що передаються, і не може гарантувати, що відправник є саме тим, за кого себе видає. Дані в мережі, що використовує протокол IP, можуть бути легко підроблені або перехоплені.

Якщо ви з Інтернету підключаєтеся до власного домашнього сервера, файлів USB-накопичувача, підключеного до роутера, відеореєстратора або по протоколу RDP до робочого столу комп'ютера, рекомендуємо використовувати VPN-з'єднання. В цьому випадку можна буде не хвилюватися про безпеку передаваємих даних, тому що VPN-з'єднання між клієнтом і сервером, як правило, зашифровано.

Інтернет-центри Keenetic підтримують такі типи VPN-з'єднань:

- PPTP/SSTP

- L2TP over IPSec (L2TP/IPSec)

- WireGuard

- OpenVPN

- IPSec

- IKEv2

- GRE/IPIP/EoIP

- IPSec Xauth PSK (Virtual IP)

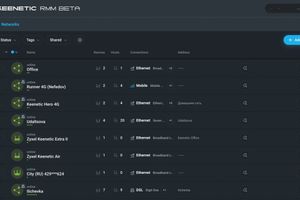

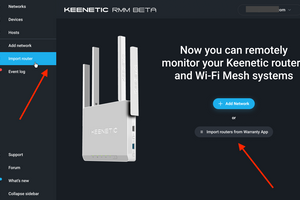

За допомогою інтернет-центру Keenetic ваша домашня мережа може бути підключена по VPN до публічного VPN-сервісу, офісної мережі або іншого інтернет-центру Keenetic при будь-якому способі доступу в Інтернет.

У всіх моделях Keenetic реалізовані як VPN клієнти/сервери для безпечного доступу: PPTP, L2TP over IPSec, IKEv2, Wireguard, OpenVPN, SSTP, так і тунелі для об'єднання мереж: Site-to-Site IPSec, EoIP (Ethernet over IP), GRE , IPIP (IP over IP).

Залежно від застосовуваних протоколів і призначення, VPN може забезпечувати з'єднання різних сценаріїв: хост-хост, хост-мережа, хости-мережа, клієнт-сервер, клієнти-сервер, роутер-роутер, роутери-роутер (vpn concentrator), мережа-мережа (site-to-site).

Якщо ви не знаєте, який тип VPN вибрати, наведені нижче таблиці та поради допоможуть в цьому.

Таблиця 1.

| Тип VPN | Клієнт | Сервер | Апаратне прискорення * | Кількість одночасних підключень |

| PPTP | + | + | - | Клієнт: до 128 Сервер: до 100/150/200 в залежності від моделі ** |

| SSTP | + | + | - | |

| L2TP over IPSec | + | + | + | Клієнт: до 128 Сервер: обмеження відсутнє |

| WireGuard | + | + | - | до 32 |

| IPSec | + | + | + | обмеження відсутнє *** |

| IKEv2 | + | + | + | обмеження відсутнє |

| GRE/IPIP/EoIP | + | + | - | до 128 |

| OpenVPN | + | + | - | обмеження відсутнє |

| IPSec Xauth PSK | - | + | + | обмеження відсутнє |

* — для моделей Runner 4G, Start, 4G, Lite, Omni, City, Air, Extra використовується прискорення тільки роботи алгоритму AES, а в моделях Viva, Ultra, Giga, Giant, Hero 4G, DUO, DSL використовується апаратне прискорення всього протоколу IPSec .

** — до 200 для Giga і Ultra; до 150 для DSL і Duo; до 100 для Start, 4G, Lite, Omni, City, Air, Extra і Zyxel Keenetic Air, Extra II, Start II, Lite III Rev.B, 4G III Rev.B.

*** — до версії KeeneticOS 3.3 обмеження становило до 10 підключень для Giga, Ultra і до 5 для всіх інших моделей.

Важливо! Число клієнтських підключень обмежується виділеним службовим розміром розділу пам'яті об'ємом 24 Кбайта для зберігання VPN-конфігурацій. Особливо це актуально для OpenVPN-з'єднань, тому що сумарний розмір їх конфігурацій не повинен перевищувати 24 Кбайта.

Таблиця 2.

| Тип VPN | Рівень складності | Рівень захисту даних | Швидкість** | Ресурсо ємність |

Інтеграція в ОС |

| PPTP | для звичайних користувачів | низький | середня, висока без MPPE | низька | Windows, macOS, Linux, Android, iOS (до версії 9 вкл.) |

| SSTP | для звичайних користувачів | високий | середня, низька при роботі через хмару | середня | Windows |

| L2TP over IPSec | для звичайних користувачів | високий | висока, середня на молодших моделях | висока | Windows, macOS, Linux, Android, iOS |

| WireGuard | для досвідчених користувачів | дуже високий | висока | низька | відсутня* |

| IPSec | для професіоналів | дуже високий | висока | висока | Windows, macOS, Linux, Android, iOS |

| IKEv2 | для звичайних користувачів | високий | висока | висока | Windows, macOS, Linux, iOS |

| OpenVPN | для досвідчених користувачів | дуже високий | низька | дуже висока | відсутня* |

| IPSec Xauth PSK | для звичайних користувачів | високий | висока | висока | Android, iOS |

* — для організації підключення знадобиться встановити додаткове безкоштовне ПО в операційних системах Windows, macOS, Linux, Android, iOS.

** — представлені відносні величини, а не конкретні цифри, тому що швидкості для VPN-підключень залежать від моделей і цілого ряду факторів - типу використовуваних алгоритмів шифрування, числа одночасних підключень, типу підключення до Інтернету і швидкості інтернет-каналу, від завантаження інтернет-каналу, навантаження на сервер і інших чинників. Низькою будемо називати швидкість до 15 Мбіт/с, середня в районі 30 - 50 Мбіт/с і висока - понад 70 Мбіт/с.

Таблиця 3.

| Тип VPN | Плюси | Мінуси |

| PPTP | популярність, широка сумісність з клієнтами | невисокий рівень захисту даних, в порівнянні з іншими протоколами VPN |

| SSTP | можливість роботи VPN-сервера при наявності "сірої" IP для доступу в Інтернет *, використання протоколу HTTPS (TCP/443) | вбудований клієнт тільки в ОС Windows, низька швидкість передачі даних при роботі через хмару |

| L2TP over IPSec | безпечність, стабільність, широка сумісність з клієнтами, просте налаштування | використовуються стандартні порти, що дозволяє провайдеру або системному адміністратору заблокувати трафік |

| WireGuard | сучасні протоколи безпеки даних, низька ресурсомісткість, висока швидкість передачі даних | не входить до складу сучасних ОС, розробка є експериментальною і може проявлятися нестабільність |

| IPSec | надійність, дуже високий рівень захисту даних | складність налаштування для звичайних користувачів |

| IKEv2 | надійність, високий рівень захисту даних, просте налаштування, підтримка на пристроях Blackberry | не входить до складу Android (для підключення потрібно використовувати додаткове безкоштовне ПО), використовуються стандартні порти, що дозволяє провайдеру або системному адміністратору блокувати трафік |

| OpenVPN | високий рівень захисту даних, використання протоколу HTTPS (TCP/443) | не входить до складу сучасних ОС, дуже ресурсномісткий, невисокі швидкості передачі даних |

| IPSec Xauth PSK | безпечність, входить до складу сучасних мобільних ОС | відсутність підтримки клієнтів в ОС для ПК |

* — дана можливість реалізована на нашому хмарному сервері як спеціальне програмне розширення і доступно тільки для користувачів інтернет-центрів Keenetic.

Для звичайних користувачів для використання віддалених підключень клієнти-сервер ми рекомендуємо:

- L2TP over IPSec (L2TP/IPSec), PPTP, IKEv2, IPSec Xauth PSK, SSTP

У ряді моделей Keenetic передача даних по IPSec (в тому числі L2TP over IPSec і IKEv2) прискорюється апаратно за допомогою процесора пристрою, що забезпечує високі швидкості передачі даних. У такому тунелі можна абсолютно не хвилюватися про конфіденційність IP-телефонії або потоків відеоспостереження.

Якщо провайдер видає вам публічну IP-адресу, рекомендуємо звернути увагу на сервери IKEv2, L2TP over IPSec і на так званий віртуальний сервер IPSec (Xauth PSK). Вони чудові тим, що забезпечують абсолютно захищений доступ до домашньої мережі зі смартфона, планшета або комп'ютера з мінімальним налаштуванням: в Android, iOS і Windows для цих типів VPN є зручні вбудовані клієнти. Для IKEv2 в ОС Android використовуйте безкоштовний популярний VPN-клієнт strongSwan.

Як найоптимальніший універсальний варіант можна вважати L2TP/IPSec.

Якщо ж інтернет-провайдер надає вам тільки приватну "сіру" IP-адресу для роботи в Інтернеті, і немає можливості отримати публічний IP, ви все-одно зможете організувати віддалений доступ до своєї домашньої мережі, використовуючи VPN-сервер SSTP. Основною перевагою тунелю SSTP є його здатність працювати через хмару, тобто він дозволяє встановити зв'язок між клієнтом і сервером, навіть при наявності "сірих" IP-адрес з обох сторін. Всі інші VPN-сервера вимагають наявності публічної "білої" IP-адреси. Звертаємо вашу увагу, що дана можливість реалізована на нашому хмарному сервері і доступна тільки для користувачів Keenetic.

Що стосується тунельного протоколу PPTP, він найбільш простий і зручний в налаштуванні, але потенційно вразливий, в порівнянні з іншими типами VPN. Проте краще використовувати його, чим не застосовувати VPN зовсім.

Для досвідчених користувачів до цього списку можна додати:

- WireGuard, OpenVPN

OpenVPN дуже популярний, але надзвичайно ресурсномісткий і не має особливих переваг проти IPSec. В інтернет-центрі Keenetic для підключення OpenVPN реалізовані такі можливості як режим TCP і UDP, аутентифікація TLS, використання сертифікатів і ключів шифрування для підвищення рівня безпеки VPN-підключення.

Сучасний протокол WireGuard зробить роботу з VPN простіше і швидше (в декілька разів у порівнянні з OpenVPN) без нарощування потужності заліза в пристрої.

Для об'єднання мереж і організації Site-to-Site VPN використовуйте:

- IPSec, L2TP over IP (L2TP/IPSec), WireGuard

Для вирішення спеціалізованих завдань по об'єднанню мереж:

- EoIP, GRE, IPIP

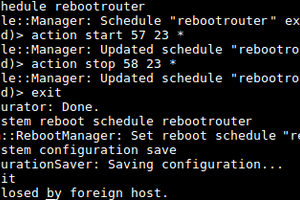

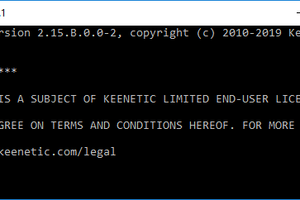

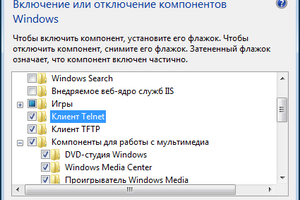

IPSec є одним з найбезпечніших протоколів VPN за рахунок використання криптостійкі алгоритмів шифрування. Він є ідеальним варіантом для створення підключень типу Site-to-Site VPN для об'єднання мереж. Крім цього для професіоналів і досвідчених користувачів є можливість створювати тунелі IPIP, GRE, EoIP як в простому вигляді, так і в поєднанні з тунелем IPSec, що дозволить використовувати для захисту цих тунелів стандарти безпеки IPSec VPN. Підтримка тунелів IPIP, GRE, EoIP дозволяє встановити VPN-з'єднання з апаратними шлюзами, Linux-маршрутизаторами, комп'ютерами і серверами з ОС UNIX/Linux, а також з іншим мережевим і телекомунікаційним обладнанням, мають підтримку зазначених тунелів. Налаштування тунелів даного типу доступне тільки в інтерфейсі командного рядка (CLI) інтернет-центру.